Рецепты SOC: готовить самим, приглашать повара или заказывать по меню?

Ниязов Тимур

менеджер по продвижению SOC и защиты баз данных

Центра информационной безопасности

(компания «Инфосистемы Джет»)

«BIS Journal» № 4(19)/2015

Рано или поздно любая организация, достигшая определенного уровня зрелости ИБ, сталкивается с задачей управления инцидентами информационной безопасности...

... В первую очередь в этом случае решается вопрос о способе реализации: строить собственный SOC (Security Operations Center) или же использовать Outsource SOC. Прежде чем решить, что выбрать — собственный SOC или SOC как услугу, — необходимо понять, что же такое SOC. SOC — это совокупность трех составляющих: технологий, персонала и процессов. Причем главные его составляющие — люди и процессы.

IN-HOUSE: В ЧЕМ СЛОЖНОСТИ

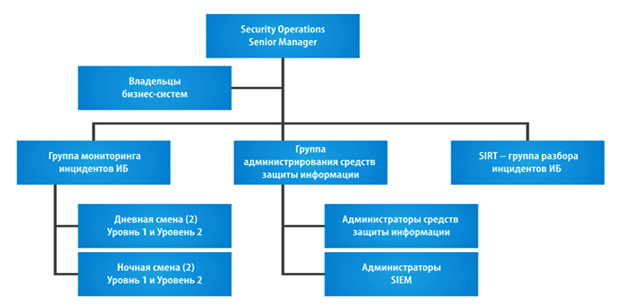

Ни о каком построении собственного SOC невозможно говорить без формирования высококвалифицированной команды специалистов (см. схему ниже), которые будут участвовать в жизненном цикле процессов управления безопасностью. Роли каждого из членов этой команды должны быть четко сформулированы и задокументированы.

Сколько человек должно быть в команде SOC? Этим вопросом очень часто задаются компании, которые только приступают к построению центров управления безопасностью. Ответить на него сходу довольно сложно, так как на число сотрудников в команде SOC влияет множество факторов:

- наличие SIEM-системы и ее производитель;

- количество детектируемых инцидентов;

- готовность бизнеса к выделению дополнительных рабочих мест.

На этом список не ограничивается. В качестве примера можно привести одну из отечественных компаний федерального масштаба со сложной филиальной сетью, команда SOC которой насчитывает 15 человек. Ввиду рутинности работы с консолью SIEM в поисках новых инцидентов, чтобы членам команды не стало вдруг в какой-то момент неинтересно работать, они с определенной периодичностью меняются местами (ролями). Таким образом, на этой неделе человек является специалистом службы мониторинга, на следующей аналитиком, а в течение третьей — администратором. Это один из примеров реализации, но стоит учесть, что в описанном случае ключевым фактором является квалификация персонала — все сотрудники являются высококвалифицированными.

Технологическая же составляющая в SOC служит лишь для автоматизации процессов и снижения нагрузки на команду SOC. Технологическим сердцем любого SOC является система SIEM. Можно ли жить без нее? Признаюсь честно — можно. В компаниях небольшого размера, где число инцидентов невелико, что позволяет выявлять и разбирать их вручную, SOC может быть построен и без SIEM. Однако следует учитывать, что как только количество информации возрастет, без SIEM обойтись уже не получится, поскольку разбор одного инцидента будет требовать огромного количества времени.

ВЕСЬ СЕКРЕТ В ПРОЦЕССАХ

Однако даже наличие SIEM и команды не является 100%-ной гарантией создания эффективного центра управления ИБ: одной из важнейших задач являются разработка и внедрение процессов по мониторингу, реагированию и расследованию инцидентов ИБ. Они должны быть задокументированы и отлажены. Если нанимать сотрудника в штат специально для построения процессов, есть риск, что процессы в конечном итоге будут выстроены, а вот сотрудника озадачить будет больше нечем. В результате придется либо ставить подобную задачу в дочерних организациях, либо переопределять функциональные обязанности сотрудника.

Во-вторых, само качество процессов может оставлять желать лучшего. С одной стороны, опыт такого сотрудника ограничен рамками одной организации. С другой — у него может отсутствовать мотивация: он понимает, что при выполнении поставленной задачи он рискует остаться без работы, а переопределение должностных обязанностей может совсем не способствовать дальнейшему повышению его квалификации. Для многих организаций, это может быть «последней каплей», заставляющей посмотреть в сторону варианта аутсорсинга SOC.

АУТСОРСИНГ: ВНИМАНИЕ НА БЕЗОПАСНОСТЬ

Использование SOC как услуги — довольно распространенная практика за рубежом. Среди отечественных организаций различных сфер бизнеса практика построения коммерческих SOC пока только набирает обороты и завоевывает интерес.

Безусловно, с точки зрения сформированности команды, сотрудничество с MSSP-провайдером может смотреться интересней, нежели создание собственного SOC. У большинства коммерческих SOC служба мониторинга имеет две полноценные дежурные смены и работает в режиме 24*7. А главное — в ней есть грамотные аналитики, работающие с инцидентами различных организаций, знающие основные этапы реализации атак на инфраструктуры.

Однако нельзя не отметить, что, несмотря на очевидную экономию человеческих ресурсов, в случае MSSP-провайдера актуальность приобретают дополнительные риски с точки зрения ИБ: речь идет об обеспечении безопасности данных при обмене ими с аутсорсером. Многие поставщики SOC в составе услуги предлагают не только мониторинг и реагирование на инциденты ИБ, но и эксплуатацию средств защиты. И здесь вся ответственность возлагается на подрядчика, который получает не только данные об ИТ-системах, но и информацию об ИБ-архитектуре, имеющихся в системах уязвимостях и инцидентах, учетные данные для администрирования средств защиты. Соответственно подрядчики должны обеспечивать высокий уровень безопасности и выполнять ряд требований по защите информации (например, соответствие стандарту ISO 27001).

СВОЙ SOC НЕ СВОИМИ РУКАМИ

Третьим вариантом является построение SOC с привлечением опытного интегратора, имеющего отдел технического консалтинга, за плечами которого несколько выполненных подобных проектов. Сотрудники этих подразделений регулярно выстраивают процессы SOC, и их экспертиза включает работу с различными организациями с учетом их специфики. От проекта к проекту различные процессы дорабатываются и модифицируются, а затем применяются либо в новых проектах, либо — в рамках модернизации уже выполненных.

Кстати, необходимость выстраивания процессов сохраняет свою значимость даже в случае использования коммерческого SOC. Однако в этом случае они ограничиваются взаимодействием ИБ-службы компании-заказчика с MSSP-провайдером и реагированием на инциденты согласно предоставляемому провайдером отчету.

Все концепции SOC имеют право на существование. Однако их эффективность и обоснованность выбора по большей части зависит от нюансов кадрового состава службы ИБ конкретной организации. Для тех организаций, чьи ИБ-службы ограничены парой-тройкой человек, имеет смысл рассмотреть Outsource SOC. Но в этом случае необходимо убедиться в достаточности уровня защиты инфраструктуры самого подрядчика. А большим организациям со зрелым и многочисленным штатом ИБ и ИТ, логичнее строить SOC внутри организации, поскольку для этого есть все необходимые ресурсы. При этом помощь опытных внешних консультантов-«технарей» сложно переоценить.

Источник: BIS-Journal http://www.ib-bank.ru/bis/